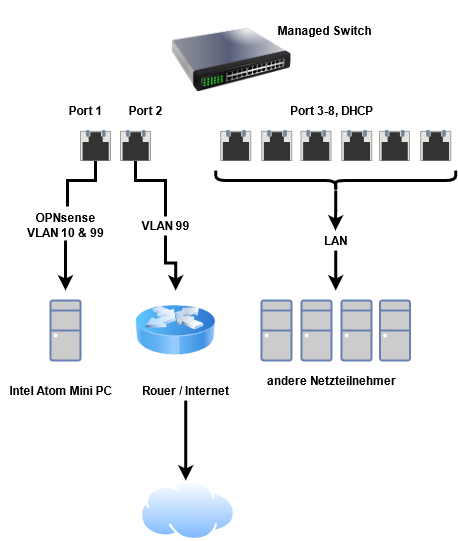

Im diesem Tutorial soll eine OPNsense Firewall Installation auf einem Single-NIC Device beschrieben werden. In unserem Fall bildet ein ausgedienter Z83V Mini PC und ein VLAN fähiger Netgear ProSAFE Switch die Basis für unser Vorhaben. Vor der Konfiguration ist es nötig die OPNsense Software auf unseren Mini PC zu installieren. Die einzelnen Schritte hierfür sind in anderen Tutorials im Internet nachzulesen. Die während des Bootvorgangs auftauchende Fehlermeldung

atkbd0:[GIANT LOCKED]

kann umgangen werden, indem wir vorher am Bootprompt folgende Zeile eingeben:

unset hint.uart.1.atboot

Es folgt zunächst die Konfiguration der VLANs an unserem Switch. Darauf folgend wird die OPNsense und deren Schnittstellen eingerichtet. Dazu besitzt die OPNsense die Möglichkeit über die Kommandozeile die entsprechenden Interfaces und VLANs zu konfigurieren. Sofort nach dem Bootvorgang kann durch Auswählen der für uns relevanten Punkte "Assign Interfaces" und "Set interface IP address" die Konfiguration beginnen. Zuvor jedoch müssen die Ports 1 und 2 verkabelt werden.

Übersicht:

eingesetzte Hardware:

GS108Ev3-8-Port Gigabit ProSAFE Plus Switch

Z83V Mini PC (Intel Atom x5-Z8350 Quad Core, 1.44 GHz, 2GB RAM, 32GB Storage)

1. Setup Switch:

Um die VLANs an unserem Switch zu konfigurieren benutzen wir dessen Webinterface. Ist die IP-Adresse noch nicht bekannt, dann können wir mit Hilfe das Netgear ProSAFE Plus Utility diese herausfinden. Es gilt an dieser Stelle zu beachten, dass der einloggende Client sich im selben Subnetz wie der Switch befindet. Um dies zu erreichen müssen wir in den Windows Netzwerkadaptereinstellungen des Clients eine feste IP sowie die entsprechende Subnetzmaske vergeben, z.B. 192.168.10.5 und 255.255.255.0. Im Anschluss können wir unserem Switch ebenfalls eine feste IP Adresse vergeben. In unserem Fall benutzen wir die Adresse 192.168.1.5.

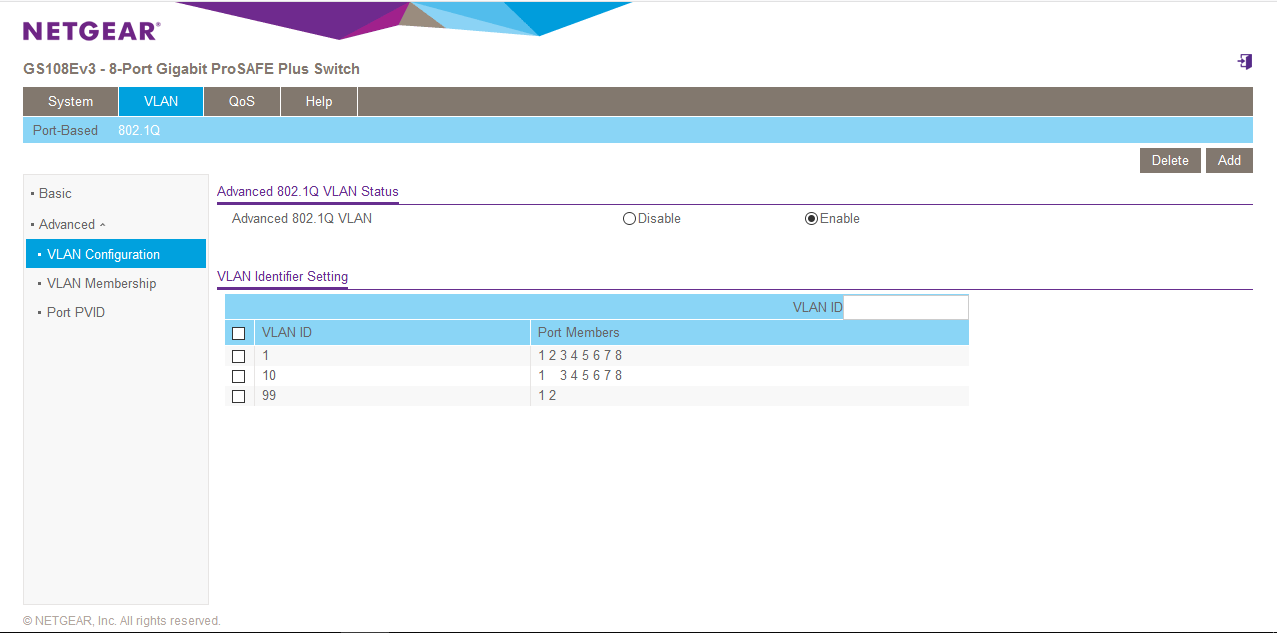

Ist die IP-Adresse gesetzt, loggen wir uns mit dem Standard Login Password ("password") auf den Switch ein. Nun beginnt, wie in den nachfolgenden Schaubildern gezeigt, die Konfiguration der VLANs. Zunächst wechseln wir in den Abschnitt VLAN und klicken auf die Schaltfläche 802.1Q. Dort ergänzen wir im Abschnitt "VLAN Configuration" das VLAN mit der ID 1 um die beiden VLANS 10 und 99.

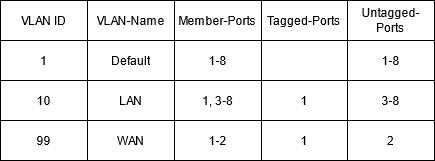

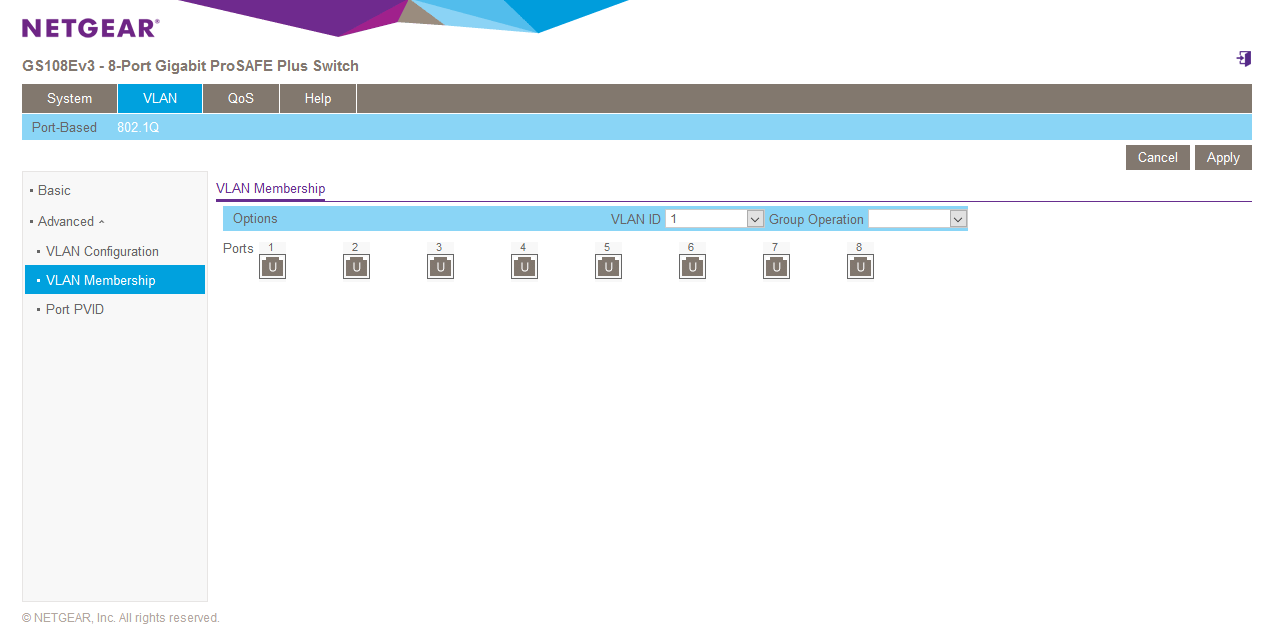

Im nächsten Abschnitt "VLAN Membership" konfigurieren wir die Mitglieder der VLANs. Für das Default VLAN mit der ID 1 setzen wir die Ports 1-8 auf "untagged". Das VLAN 10 (LAN) besitzt den "tagged" Port 1 und den untagged Ports 3-8. Beim VLAN 99 (WAN) setzen wir Port 1 auf "tagged" und Port 2 auf "untagged".

Tabelle:

Das folgende Bild zeigt exemplarisch die Einstellungen für das VLAN 1. Die VLANS 10 und 99 können durch Klicken auf das Portsymbol konfiguriert werden.

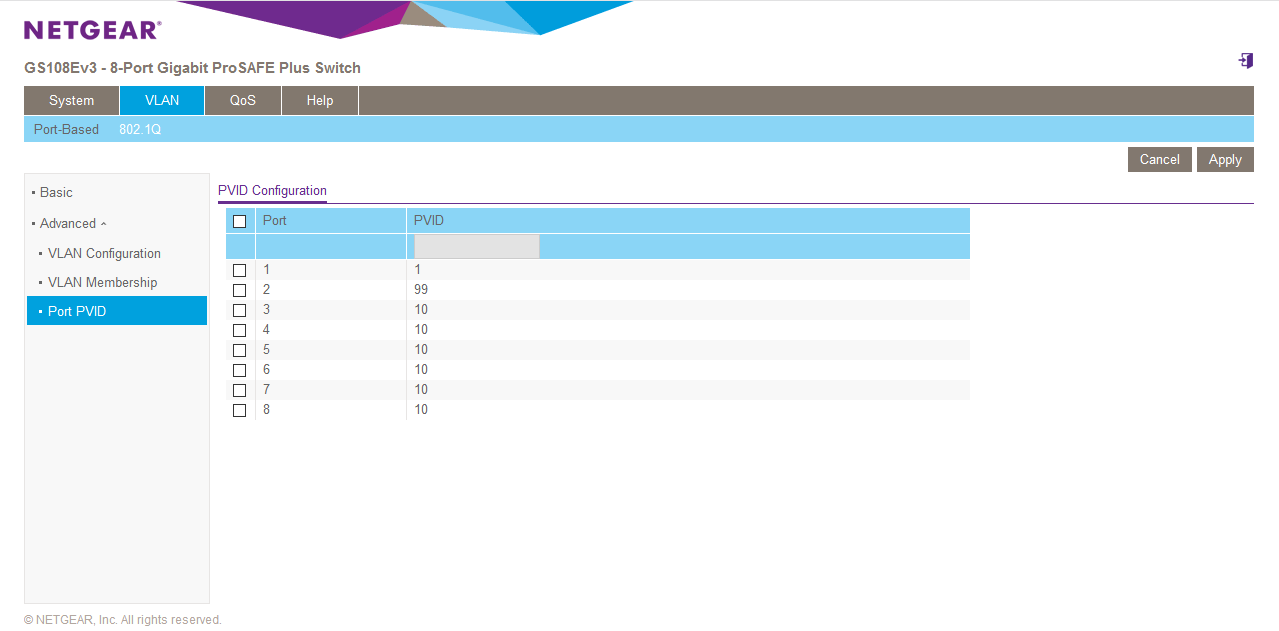

Im folgenden Abschnitt "Port PVID" setzen wir Port 2 auf den Wert 99 und die Ports 3-8 auf den Wert 10. Port 1 besitzt die PVID 1.

2. Es folgt das Setup der OPNsense Firewall:

2.1 "Assign Interfaces" auswählen.

Valid interfaces are:re0 [MAC-Address]

You now have the opportunity to configure VLANs. If you don't require VLANs for initial connectivity, say no here and use the GUI to configure VLANs later

Do you want to configure VLANs now? [y/N]: yWARNING: all existing VLANs will be cleared if you proceed!

Do you want to proceed? [y/N]: yVLAN-capable interfaces:

re0 [MAC-Address] (up)

Enter the parent interface name for the new VLAN (or nothing if finished): re0Enter the VLAN tag (1-4094): 10

VLAN-capable interfaces:

re0 [MAC-Address] (up)

Enter the parent interface name for the new VLAN (or nothing if finished): re0Enter the VLAN tag (1-4094): 99

Enter the parent interface name for the new VLAN (or nothing if finished):

VLAN interfaces:

re0_vlan10 VLAN tag 10, parent interface re0re0_vlan99 VLAN tag 99, parent interface re0

If you do not know the names of your interfaces, you may choose to useauto-detection. In that case, disconnect all interfaces now beforehitting "a" to initiate auto detection.

Enter the WLAN interface name or a for auto-detection: re0_vlan99

Enter the LAN interface name or "a" for auto-detectionNOTE: this enables full Firewalling/NAT mode.(or nothing if finished): re0_vlan10

Enter the Optional interface 1 name or "a" for auto detection(or nothing if finished):

The interfaces will be assigned as follows:

WAN -> re0_vlan99LAN -> re0_vlan10

Do you want to proceed? [y/N]: y

LAN (re0_vlan10) -> v4: 192.168.10.1/24WAN (re0_vlan99) -> v4/DHCP: 192.168.178.30/24 v6/DHCP6: [IPv6-Address]

2.2 "Set interface IP address" auswählen

Available interfaces:

1 - LAN (re0-vlan10 - static)2 - WAN (re0_vlan99 - dchp, dhcp6)

Enter the number of the interface to configure: 1

Configure IPv4 address LAN interface via DHCP [y/N] n

Enter the new LAN IPv4 address. Press <ENTER> for none:> 192.168.10.1

Enter the new LAN Ipv4 subnet bit count (1 to 32):> 24

For a WAN, enter the new LAN IPv4 upstream gateway addressFor a LAN, press <ENTER> for none:>

Configure IPv6 address LAN inteface via WAN tracking? [Y/n] nConfigure IPv6 address LAN interface via DHCP6? [y/N] n

Enter the new LAN Ipv6 address.Press <ENTER> for none:

Do you wnat to enable the DHCP Server on LAN? [y/N] n

Do you wanrt to revert to HTTP as the web GUI protocol? [y/N] nDo you want to generate a new self-signed web GUI certificate [y/N] nRestore web GUI access defaults [y/N] n

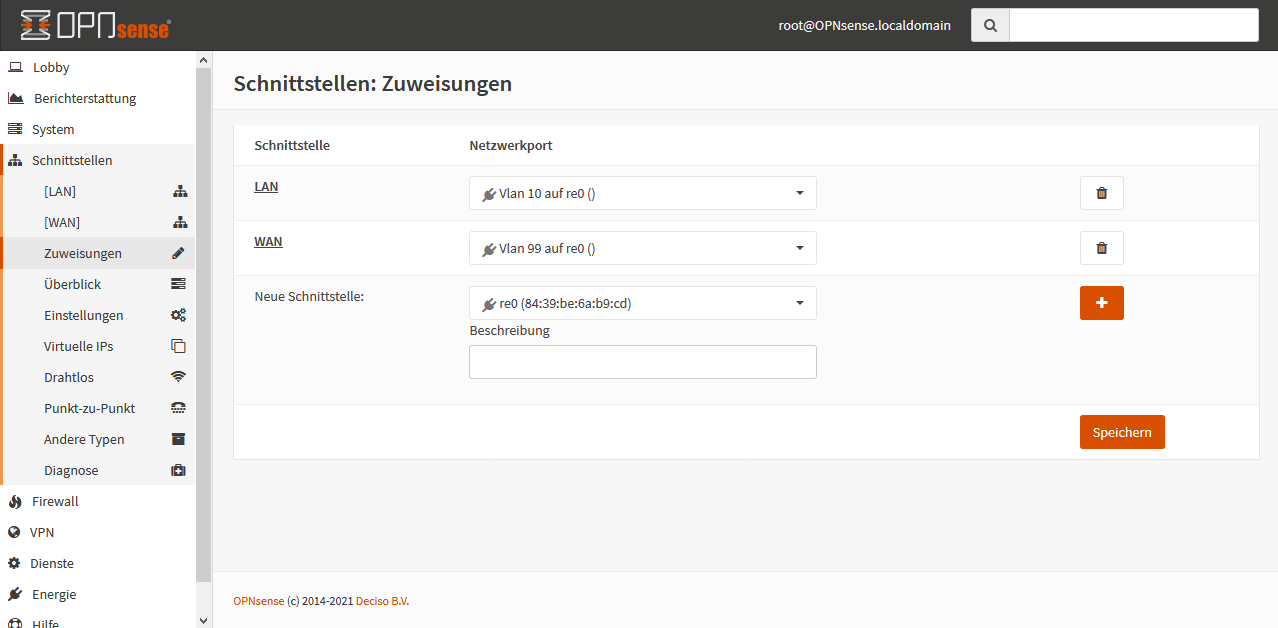

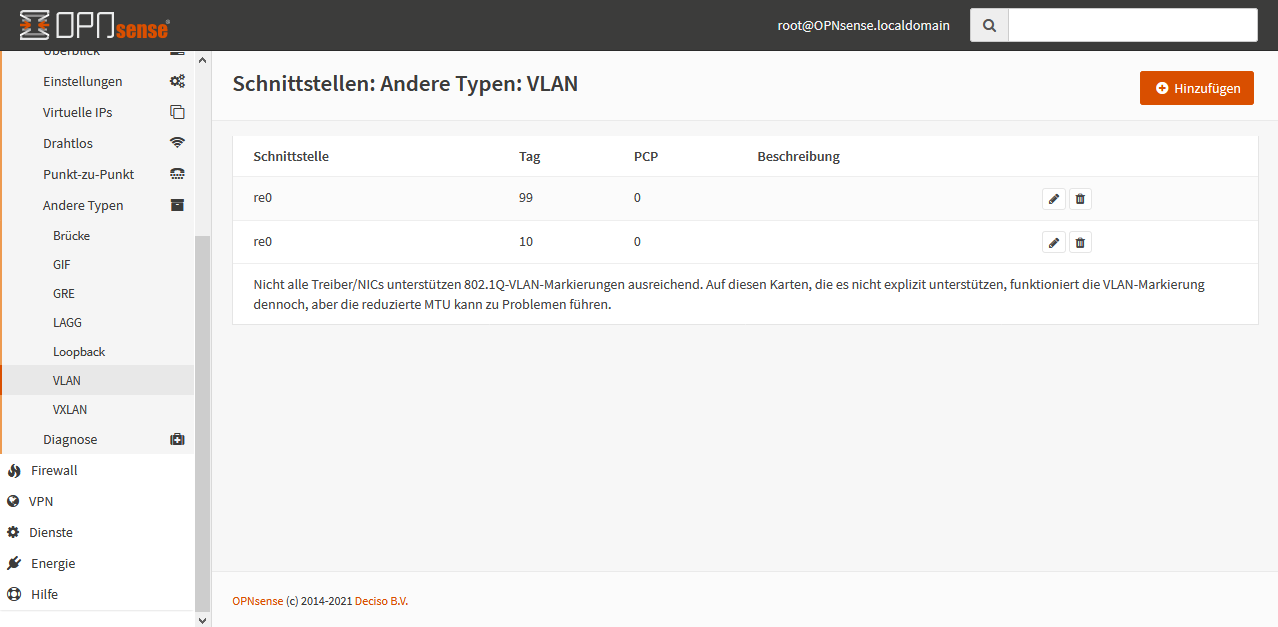

2.3 Sind alle Einstellungen erledigt, können wir mit dem Browser auf die OPNsense Oberfläche zugreifen. Die IP Adresse lautet in unserem Fall https://192.168.10.1 . Dort vergewissern wir uns, dass die Schnittstellenzuweisungen ordnungsgemäß konfiguriert worden sind.

2.4 Als letzten Konfigurationsschritt aktivieren wir unter Dienste -> DHCP DHCPv4 -> LAN den DHCP Server für unser LAN interface. Den vorgeschlagenen IP Adressbereich übernehmen wir.

2.5 Um sicherzustellen, dass der gesamte Datenverkehr unserer Netzteilnehmer über die OPNsene Firewall läuft können wir den Datenverkehrssgraph zum Dashboard hinzufügen.